Un archivo de 39.7 gigabytes con datos sensibles de más de 640 mil trabajadores portuarios y aduanales circuló en Internet y expuso información clave de acceso a zonas estratégicas del país, sin respuesta oficial inmediata ante el alcance del incidente; la brecha de seguridad en los sistemas ligados a la Secretaría de Marina (Semar) seguía abierta hasta la tarde de ayer.

Vecert Analyzer, firma especializada en seguridad, confirmó la existencia del archivo y advirtió sobre su nivel de alcance. “La estructura de datos filtrada es extremadamente detallada, lo que permite la elaboración de perfiles completos”, expuso a través de redes sociales.

- El Dato: Hasta la tarde de ayer, la Marina no había fijado una postura oficial sobre el alcance de la filtración de los datos ni de las medidas para contener sus posibles efectos.

El análisis de la empresa identificó datos biométricos en formato Base64, historiales laborales, licencias, fechas de vencimiento, evaluaciones médicas, números de pasaporte, niveles jerárquicos y variables internas como identificadores del sistema Lenel, estatus de personal “boletinado” y catálogos de empresas.

Más de 369 aspirantes al INE presentan examen de aptitud

En este contexto, especialistas advirtieron que la falla no había sido contenida en las horas posteriores a la exposición del archivo, lo que mantuvo abierta la posibilidad de nuevos accesos no autorizados.

Esa condición permitió que terceros continuaran interactuando con la información comprometida o incluso ampliaran la extracción de datos.

- 40 mil 600 intentos de hackeo ha registrado el Gobierno en 2026

La ausencia de medidas visibles de mitigación incrementó el riesgo operativo, sobre todo en un sistema que concentraba registros sensibles de personal con acceso a zonas estratégicas.

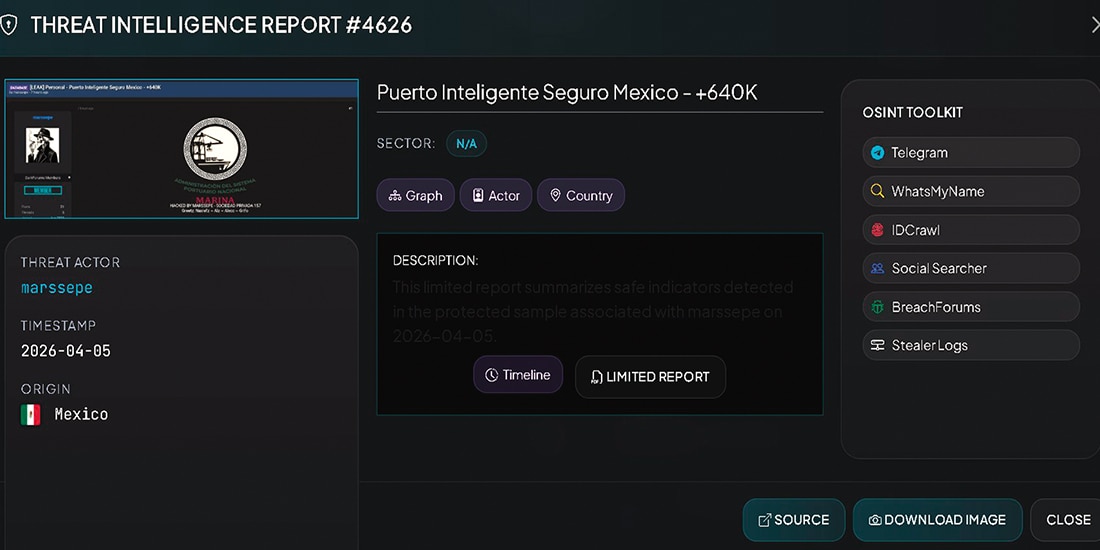

La filtración fue atribuida al usuario Marssepe, presunto integrante de Sociedad Privada 157, quien puso a la venta un archivo con registros extraídos de la plataforma Puerto Inteligente Seguro (PIS). Este sistema está bajo la operación de la Administración del Sistema Portuario Nacional (Asipona).

Víctor Ruiz, director de la firma Silink, alertó sobre una tendencia creciente en ataques digitales en México. “Resulta preocupante la cantidad de filtraciones que se han hecho públicas en lo que va del mes, con al menos dos nuevos casos reportados diariamente”, afirmó en un mensaje público. El experto explicó que estos eventos también buscan exhibir debilidades institucionales. “Difunden los hackeos para obtener notoriedad y evidenciar fallas en los sistemas del Gobierno mexicano”, apuntó.

Ignacio Gómez Villaseñor, investigador en seguridad digital, documentó esta filtración y detalló su magnitud. “El conjunto integró nombre completo, CURP, RFC, número de seguridad social, tipo de sangre, fotografía codificada, empresa, cargo y puerto de operación, lo que permitió identificar a personal con acceso a áreas restringidas”, dijo.

La plataforma concentró información de trabajadores logísticos, elementos de seguridad y operadores en terminales estratégicas. Para los analistas en seguridad, estos registros resultaron clave en un contexto donde los puertos han sido señalados por facilitar el ingreso irregular de combustibles sin pago de impuestos.

Ante ese panorama, Gómez Villaseñor advirtió sobre el impacto potencial. “La gravedad de la filtración exige una contención inmediata. El crimen organizado podría acceder a un catálogo detallado del personal portuario activo”, indicó.

Para los expertos, ese nivel de exposición abrió un ángulo adicional de riesgo ante la posible explotación de la información en redes de huachicol fiscal. Con acceso a nombres, cargos y ubicaciones, grupos delictivos podrían identificar perfiles estratégicos, facilitar esquemas de cooptación o incluso intentar suplantaciones de identidad para vulnerar controles logísticos.